關於中國境內用戶訪問.com和.net域名被解析到65.49.2.178一事我又有新發現,我發現了為什麼.cn和.org的域名沒有受到影響指向65.49.2.178的原因,證明此事事故與根域名伺服器無關。

在上一篇文章中,我查到了65.49.2.178這個IP的背景,驗證了根域名伺服器在中國有鏡像,駁斥了各大媒體和維基百科上說「根域名伺服器只有13台,亞洲唯一的一台在日本」的說法,猜測這事件是一次來自國內機房的DNS污染事故。

我注意到國家網際網路應急中心的通告提到僅有「.com」、「.net」等結尾的網站受到影響,而.cn結尾的網站沒有受到影響,.org結尾的網站沒有被提到,也應該是沒有受到影響:

關於1月21日我國境內網際網路訪問異常情況的通報

來源:CNCERT 時間:2014-01-22

2014年1月21日15:20,中國境內大量網際網路用戶無法正常訪問域名以「.com」、「.net」等結尾的網站。事件發生後,國家網際網路應急中心第一時間啟動應急響應機制,協調組織部分技術支撐單位進行調查和應急處置,16:50左右,用戶訪問基本恢復正常。

經對已掌握的數據進行分析,初步判斷此次事件是由於網路攻擊導致我國境內網際網路用戶通過國際頂級域名服務解析時出現異常,攻擊來源正在進一步調查中。

為什麼.cn和.org結尾的網站沒有受到影響?

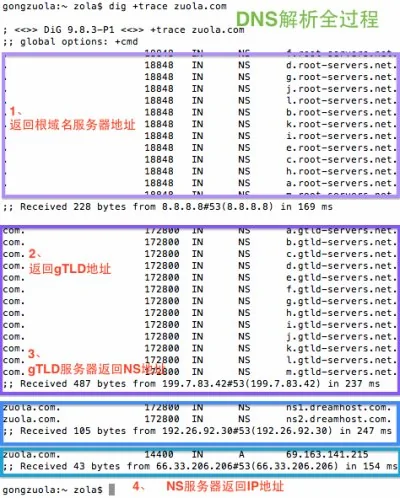

我們先來看正常的域名解析過程:

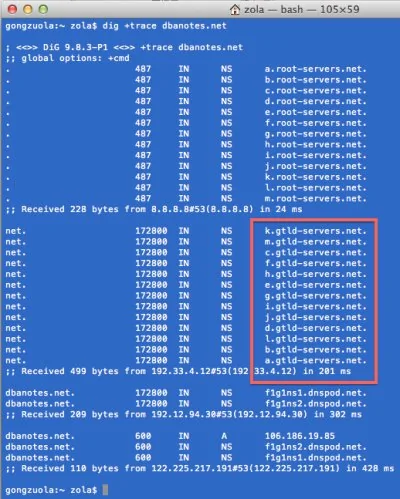

1.第一步,DNS會返回「根域名伺服器」地址和IP,上圖中是root-servers.net結尾的地址;

2.第二步,根域名伺服器192.33.4.12返回通用頂級域名(gTLD)的伺服器地址和IP;

3.第三步,gTLD伺服器返回NS(name server)地址和IP,上圖中是ns1.dreamhost.com;

4.第四步,NS返回域名對應的真正的IP位址,上圖中是69.163.141.215。

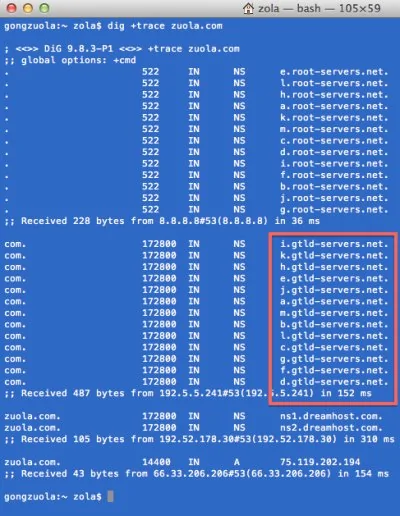

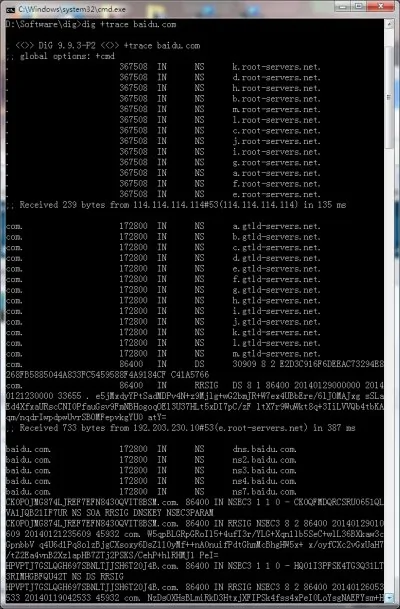

下面是dig+trace zuola.com和 dig+trace dbanotes.net的結果,顯示以「.com」、「.net」等結尾的域名在第二步返回的都是 gtld-server.net結尾的伺服器地址;而以「.org」的域名用的是另一種域名的伺服器。

下面是dig+trace1kg.org這個域名的結果,同樣需要向DNS發起第一步查詢,返回的結果是相同的根域名伺服器地址,第二步返回的卻不是以 gtld-server.net結尾的伺服器地址,是org.afilias-nst.org和 org.afilias-nst.info結尾的地址。

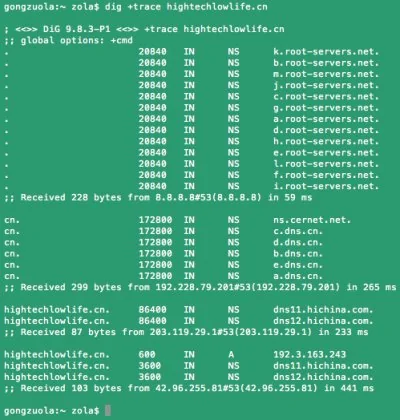

下面是dig+trace hightechlowlife.cn這個域名的結果,.cn和.org的域名同樣需要向DNS發起第一步查詢,得到了正確的根域名伺服器地址;第二步返回的卻不是以gtld-server.net結尾的伺服器地址,也不是以org.afilias-nst.org和 org.afilias-nst.info結尾的地址,是以dns.cn結尾的地址:

好了,.cn和.org的域名同樣需要向DNS發起第一步查詢,也都得到與.com跟.net域名相同的「根域名伺服器」查詢結果了,僅有第二步返回的結果不同。這證明此次事件與「根域名伺服器」完全沒有關係。這樣一區分,也許能解釋為什麼.cn和.org的域名沒有受到影響了。

下圖來自DNSPod的BLOG,證實2014年1月21日訪問.com域名會得到65.49.2.178這個IP:

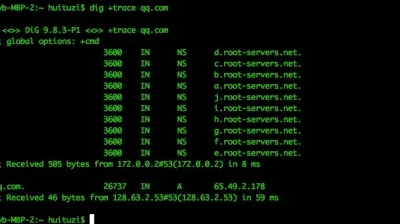

沒有返回返回通用頂級域名(gTLD)的伺服器地址和IP,也沒有返回name server地址。

沒有返回返回通用頂級域名(gTLD)的伺服器地址和IP,也沒有返回name server地址。

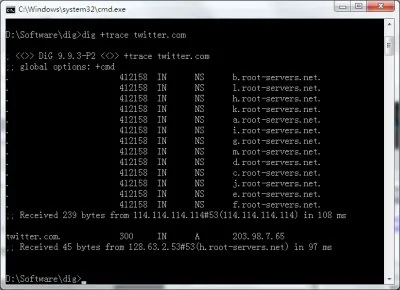

我再貼一張2014年1月22日在中國境內用dig追蹤twitter.com域名解析過程的圖片:

Twitter.com的域名被劫持到203.98.7.65這個IP了,從 http://whois.webhosting.info/203.98.7.65來看,這個IP不是twitter的IP,表現和2014年1月21日的劫持域名到65.49.2.178完全一樣:沒有返回返回通用頂級域名(gTLD)的伺服器地址和IP,也沒有返回name server地址。

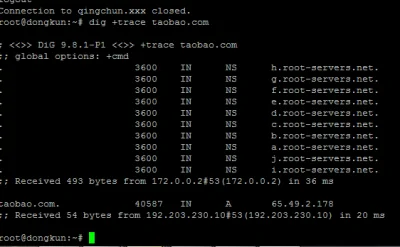

完整無誤的解析應該是如下圖一樣分四次返回數據:

結論:

我國境內網際網路用戶通過國際頂級域名服務解析時出現異常,「.com」、「.net」域名被解析到65.49.2.178是一次DNS污染行為,和GFW污染Twitter.com、Facebook.com Youtube.com、 Zuola.com等域名的表現是一致的,與根域名伺服器完全無關。.cn和.org結尾的網站沒有受到影響則證明,可能是此次GFW不小心把gtld-servers.net加入污染域名的列表了,下次遇到同樣的部分域名受影響的話用用dig+trace gtld-servers.net來排查吧。

以上觀點不一定絕對正確,歡迎補充可能性和證據。

文章來源:作者網絡日誌