至少兩名在社交媒體平台X上的中文異見博主稱最近收到了平台上其他用戶發來的釣魚連結。他們表示這些連結的目的疑似在於挖取用戶的IP位址等其他個人信息。

這種網絡攻擊手法很像此前泄露的中國安洵公司的內部文件所描述的內容,那份文件揭露了這家向政府提供服務的科技公司如何通過釣魚連結獲取X平台上用戶的個人信息。

頗具影響力的X博主「李老師不是你老師」4月6日發文表示,一位此前向他投稿的用戶給他發來了一個連結,稱連結里是合肥市紅星路上紀念去世的前總理李克強的情況。

但「李老師」透露這位用戶此前被警察訊問過,已經無法再使用該帳號。所以他懷疑發來連結的人其實是中國警察,目的可能是為了獲取他的IP位址。

「這是目前第一次發生投稿人帳號被警察盜用的情況,」他在X上寫道。他還公布了之前收到的兩封帶有疑似釣魚連結的郵件。其中一條連結看似是中國視頻網站嗶哩嗶哩的網址,但存在拼寫錯誤。另一條則看似是社媒軟體電報(Telegrah)的網址,但拼寫並不完整。

「李老師」轉發了一位叫做「編程也想」的博主對這幾條連結的測試和分析。該博主在一篇文章里稱這兩條連結都採取了偽裝手段,為的是博取信任。而連結的真實目的是獲取點擊者的真實IP位址,包括點擊者的微博帳號信息等。

因為在當時還叫做推特的X平台上幫助傳播了2022年底中國各地出現的反對嚴格新冠管控措施的街頭抗議,並此後持續發布中國各地發生的未被報導的新聞,過去一年多以來「李老師」的影響力不斷增長,他目前在X上擁有超過140萬的粉絲。

而人在義大利的他也不斷受到疑似是來自中國的網絡攻擊。2022年的抗議後不久,X上就出現了不少仿冒他的帳號。他的帳號也一度從X的搜索結果里消失。最近,大量似乎是機器人的帳號在平台上發表了攻擊他的言論。

2月底,他在X上表示中國的公安正在排查他的粉絲,試圖確認這些粉絲的真實身份。

「李老師」並不是唯一最近收到疑似釣魚連結的中國異見人士。一個不久前才建立的、粉絲數只有三百多的帳號稱他們也收到了可疑帳號發來的連結。

這個叫做「隱秘抵抗記錄者」的X帳號3月才創建,目前為止發布了一些據稱是中國各地出現的反對北京當局的標語和海報,內容包括對新冠疫情管控措施和對當局專制統治的批評。

「我們希望能夠記錄下這些逆權行為,無論多麼微小,即使僅是在公廁中寫了幾個字,也能夠被記錄下來,然後得到傳播,來感染更多的人,也讓感到孤單的人不在失望孤單,」帳號背後的營運者之一Daniel告訴美國之音。

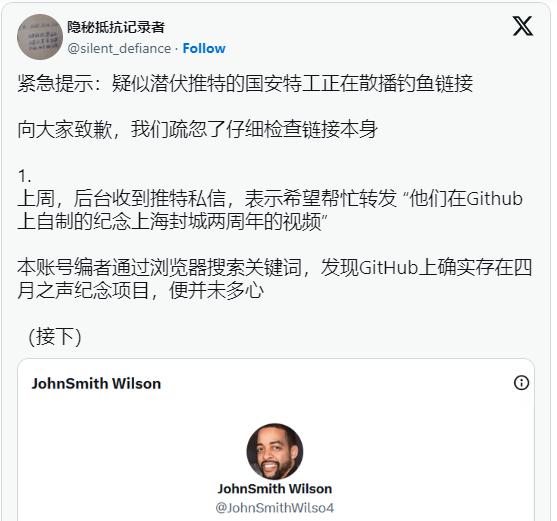

Daniel表示,「隱秘抵抗記錄者」4月3日收到了一條來自一個叫做「John Smith Wilson」的帳號的私信。這個帳號希望「隱秘抵抗記錄者」轉發一個連結,內容是一個對上海疫情封城兩周年的紀念項目。

Daniel說,在轉發該連結後,一些用戶向他們反映連結無法打開。而且他發現這個叫做「John Smith Wilson」的帳號曾貼出過一個和「李老師」曝光的一個疑似釣魚連結相同的網址。

這一切都讓Daniel感到擔心。他懷疑這個帳號和試圖釣魚李老師的人來自同一個團隊,於是趕緊刪除了轉發的連結。他表示自己沒有點開過那個連結,目前為止也沒有聽說有用戶因為點開了連結而遭到中國警察騷擾。

但Daniel還是表示這件事讓他感到擔心。「雖然截至目前還沒有聽說被喝茶,但是擔心這件事像危險信號,擔心這個帳號已經被他們(中國)那邊放進攻擊名單之類的,」他在文字採訪中表示。

(X截圖)

美國之音發現,這個叫做「John Smith Wilson」的帳號使用的頭像是美國導演拉什德·埃內斯托·格林(Rashaad Ernesto Green)。帳號建立於2022年8月,主頁顯示他的所在位置是美國的蒙大拿州。而他用作頁面背景的圖片其實是來自一位台灣的用戶在社媒平台慕德(MOOD)上發布的照片。除了發布那條疑似釣魚連結外,該帳號沒有發過言。嘗試了聯繫該帳號,但未收到回復。

「個人感覺這些帳號非常善於偽裝,他們甚至會故意轉發批評當局的文章,來博取信任,這是之前從來沒想到的,」Daniel告訴美國之音,「感覺這種有組織行為背後的財力和技術絕非是普通黑客所為吧。」

手法頗似泄露安洵文件內容

美國之音尚無法確認發送釣魚連結的人的身份和來歷。但「李老師」和Daniel的遭遇和此前泄露的一份中國文件描述的網絡攻擊方式及其相似。今年2月,中國科技公司安洵的一份文件遭到泄漏,內容包括該公司是如何對中國異見人士以及世界多國政府和組織的數據進行監控和盜取。該公司服務的對象包括中國各個地方政府和警務機構。

文件顯示,安洵開發的一款系統可以生成針對推特平台的「取證連結」。當「目標」點擊該連結後,其IP歸屬地、設備類型、瀏覽器版本等信息都能被獲取。此外,被攻擊的用戶近30天的私信內容也能夠被查看。

文件顯示,安洵也開發了針對郵箱的攻擊系統,使用者同樣可以通過釣魚連結獲取郵箱的收件箱、發件箱、聯繫人等數據。

美國網絡安全公司Sentinel One專注研究中國的顧問達科塔·卡里(Dakota Cary)告訴美國之音,通過釣魚連結獲取他人的IP位址並不困難,也非常普遍。

他指出,釣魚連結一般是為一個人設計的,「如果一個獨特的連結被發給了一個人,發送者就可以知道那個獨特頁面所獲得的IP位址一定就屬於那個打開了它的接收者。」

卡里表示,沒有提前偵測出某個連結是不是釣魚連結的方法,用戶唯一的防範措施就是保持警惕。

「如果一個連結帶你去的網站或者博客是你沒聽說過的,發給你連結的人你也私下裡並不認識,那麼那個連結就更有可能帶有風險,用戶應當小心行事,」他在文字採訪中寫道。

社媒平台X在4月4日宣布將對平台上的機器人帳號進行整治。美國之音就平台上存在發送釣魚連結的可疑帳號以及外國政府利用該平台攻擊異見人士對X發出了詢問請求,但僅收到回覆:「現在在忙,請稍後再試」。